Android平台下Telegram取证:技术挑战与关键方法

在当今的数字时代,即时通讯应用已成为人们日常沟通的核心,而Telegram以其强大的加密功能和隐私保护特性,在全球范围内拥有数十亿用户。这也使其可能被用于合法或非法的各种活动。因此,针对Android平台上的Telegram进行电子取证,对于执法机构、企业合规调查及数字取证专家而言,是一项至关重要且充满挑战的任务。取证过程不仅需要深入理解应用的数据存储机制,还需应对其内置的安全设计。

数据存储位置与加密挑战

Android系统中的Telegram应用数据主要存储在设备的内部存储空间中,通常路径为`/data/data/org.telegram.messenger/`。该目录下包含缓存、数据库、共享偏好设置及加密文件等关键内容。其中,核心的本地消息数据库(如`cache4.db`)通常采用SQLite格式,但Telegram默认对本地数据库内容进行了加密,这构成了取证的首要技术障碍。此外,Telegram支持“秘密聊天”,该模式使用端到端加密,且消息不存储在服务器上,本地解密密钥也更为复杂,这极大地增加了取证难度。

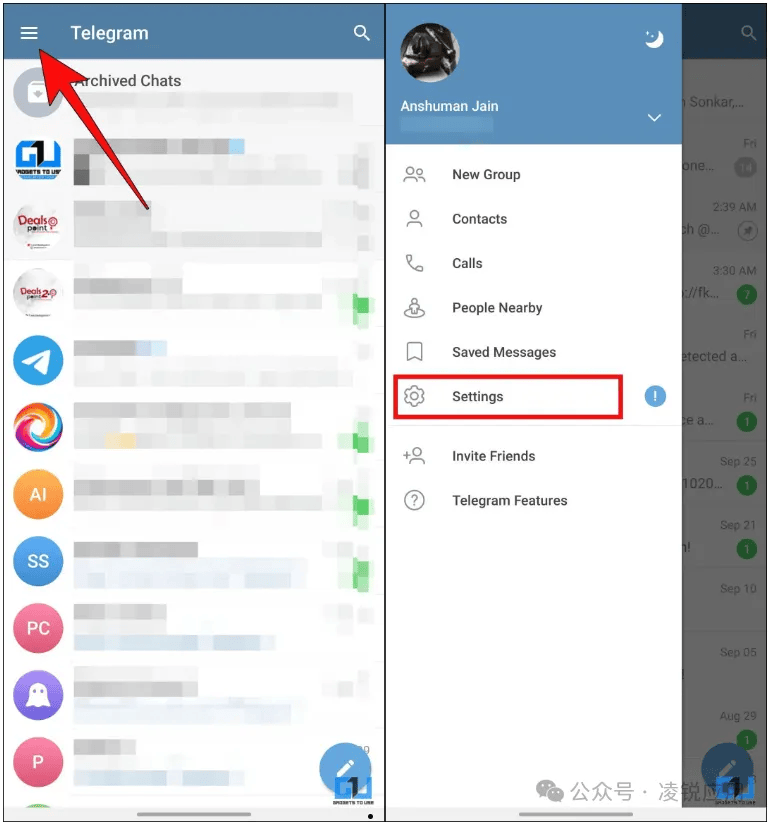

关键取证方法与步骤

成功的取证调查通常需要多管齐下。首先,获取设备的物理镜像或逻辑备份是基础。对于已取得root权限的设备,可以直接访问受保护的数据分区;若无root权限,则需利用Android调试桥(ADB)备份功能或商业取证工具提取可访问的数据。其次,针对加密的本地数据库,调查人员可能需要尝试从设备内存中提取加密密钥,或利用已知密码(如果用户设置了本地密码)进行解密。此外,Telegram在SD卡或内部存储的“Telegram”文件夹中,会保存下载的媒体文件、文档以及缓存数据,这些未加密的文件往往是重要的证据来源。

服务器数据与元数据的重要性

除了本地数据,Telegram服务器也存储着大量元数据,例如联系人列表、群组成员信息、部分普通聊天的最近记录以及账号创建时间、IP登录记录等。通过法律程序(如传票或法院命令)向Telegram官方请求这些数据,是调查中不可或缺的一环。这些元数据能够帮助构建用户的社交图谱、活动时间线,并与本地提取的碎片化信息相互印证,形成更完整的证据链。

结论与未来展望

总而言之,Android平台下的Telegram取证是一项复杂的工作,它要求调查人员具备扎实的技术能力,并综合运用本地数据提取、加密分析、服务器协作以及网络流量捕获(如可行)等多种手段。随着Telegram不断更新其安全协议和功能,取证技术也需持续演进。未来,自动化取证工具的开发、对新型加密算法的逆向工程能力,以及与国际服务提供商更高效的司法协作流程,将成为提升此类调查效能的关键。对于取证专业人员而言,深入理解目标应用的技术架构并保持知识更新,是应对不断变化的数字环境的核心。